Intrusion Detection System

Intrution Detection System atau IDS adalah perangkat (atau aplikasi) yang memonitor jaringan dan / atau sistem untuk kegiatan berbahaya atau pelanggaran kebijakan dan memberikan laporan ke administrator atau station manajemen jaringan. Pencegahan intrusi / pemyusupkan adalah proses melakukan deteksi intrusi dan mencoba untuk menghentikan insiden yang mungkin terdeteksi.

Intrusion Detection and Prevention System (IDPS) atau Sistem pendeteksi intrusi dan pencegahan terutama difokuskan pada identifikasi kemungkinan insiden, mencatat informasi tentang insiden tersebut, mencoba untuk menghentikan mereka, dan melaporkan mereka ke administrator keamanan. Selain itu, organisasi dapat menggunakan IDPS untuk keperluan lain, seperti mengidentifikasi masalah dengan kebijakan keamanan, mendokumentasikan ancaman yang ada, dan menghalangi orang dari melanggar kebijakan keamanan. IDPS telah menjadi tambahan yang diperlukan untuk infrastruktur keamanan hampir setiap organisasi.

Intrusion Detection and Prevention System (IDPS) biasanya mencatat informasi yang berkaitan dengan peristiwa yang diamati, memberitahu administrator keamanan penting peristiwa yang diamati, dan menghasilkan laporan. Banyak IDPS juga dapat menanggapi ancaman yang terdeteksi dengan mencoba untuk mencegah berhasil. Mereka menggunakan beberapa teknik respon, yang melibatkan IDPS menghentikan serangan itu sendiri, mengubah lingkungan keamanan (misalnya, konfigurasi ulang firewall), atau mengubah konten serangan ini.

Istilah Istilah di IDS

- Alert/Alarm- Sebuah kode yang menandakan bahwa sistem sedang atau telah di serang.

- True Positive- Serangan sebenarnya yang mentrigger IDS untuk memberikan alarm.

- False Positive- Sebuah kejadian yang menyebabkan IDS memberikan alarm saat tidak ada serangan yang terjadi.

- False Negative- Kegagalan IDS dalam mendeteksi sebuah serangan yang sesungguhnya.

- True Negative- Saat tidak ada serangan yang terjadi dan tidak ada alarm yang di aktifkan.

- Noise- Data atau interferensi yang menyebabkan terjadinya false positive.

- Site policy- Kebijakan dalam sebuah organisassi yang mengatur rules dan konfigurasi dari sebuah IDS.

- Site policy awareness- Kemampuan IDS untuk secara dinamik mengubah rules dan konfigurasinya sebagai responds terhadap aktifitas lingkungan yang berubah-ubah.

- Confidence value- Nilai yang diberikan pada IDS berdasarkan pada kinerja dan kemampuan analisa sebelumnya dalam menolong mengidentifikasi sebuah serangan.

- Alarm filtering- Proses dalam mengkategorisasi attack alert yang dibuat oleh IDS untuk membedakan antara false positive dan attack yang sesungguhnya.

Tipe Intrusion-Detection System

Pada dasarnya ada dua tipe utama IDS, yaitu,

- network-based IDS

- host-based IDS

Pada sebuah network-based intrusion-detection system (NIDS), sensor biasanya diletakan pada titik pintu gerbang jaringan, seperti demilitarized zone (DMZ) atau pada perbatasan jaringan. Sensor akan menangkap semua traffic jaringan, menganalisa isi masing-masing paket akan adanya traffic yang tidak baik. NIDS, biasanya sebuah platform independent yang mengidentifitasi penyusupan dengan cara menganalisa traffic dan memonitor beberapa host sekaligus. NIDS memperoleh akses ke traffic jaringan dengan menyambungkan diri ke hub, network switch yang di konfigurasi untuk port mirroring, atau network tap. Contoh dari sebuah NIDS adalah Snort.

Pada sebuah host-based intrusion-detection system (HIDS), sensor biasanya terdiri dari software agent, yang akan memonitor semua aktifitas di host dimana dia terinstall biasanya dengan menganalisa system call, modifikasi file system (mondifikasi file binary, password, capability / acl database, log berbagai aplikasi, kernel. Contoh dari HIDS adalah OSSEC, tripwire.

Intrusion detection system dapat juga dibuat secara spesifik untuk system yang kita inginkan menggunakan custom tools dan honeypots.

Beberapa Istilah bagi Attacker

Ada beberapa istilah yang sering digunakan untuk penyerang, tergantung pola serangannya, seperti,

- Intruders: Penyerang yang berusaha mencari jalan untuk meng-hack informasi dengan cara membobol keamanan jaringan seperti LAN atau Internet.

- Masquerader: Pengguna yang tidak mempunyai authoritas ke system, tapi berusaha untuk mengakses informasi sebagai authorized user. Mereka biasanya user dari luar.

- Misfeasor: Biasanya pengguna internal, ada dua (2) tipe, yaitu (1) authorized user dengan ijin terbatas, atau (2) user dengan ijin penuh tapi menyalahgunakan ijin-nya.

- Clandstine user: Pengguna yang bertindak seperti supervisor dan berusaha menggunakan privilege-nya agar tidak tertangkap.

Passive System vs. Reactive System

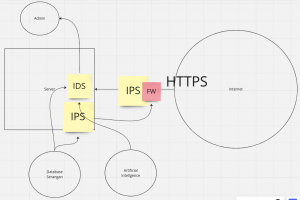

Dalam sebuah passive system, sensor Intrusion Detection System (IDS) akan mendeteksi kemungkinan pembobolan security, mencatat informasinya dan memberikan alert ke console dan atau owner.

Pada reactive system, juga di kenal sebagai intrusion prevention system (IPS), IPS kan me-responds pada aktifitas yang mencurigakan dengan cara mereset sambungan atau memprogram ulang firewall untuk mem-block traffik dari sumber yang di duga tidak baik. Semua ini bisa terjadi secara automatis atau berdasarkan perintah dari administrator. Pada Reactive Intrusion Detection System, pada saat penyusup atau penyerang terdeteksi, maka IDS tidak akan memberikan alert pada user tapi langsung me-responds pada aktifitas yang ilegal tersebut untuk membatasi aktifitas ilegal tersebut.

Walaupun ke dua-nya berhubungan dengan keamanan jaringan, sebuah Intrusion Detection System (IDS) berbeda dari firewall dimana firewall akan melihat keluar untuk penyusupan agar bisa menghentikannya sebelum terjadi. Firewall akan membatasi akses antar jaringan untuk mencegah terjadinya penyusupan dan tidak bisa memberikan sinyal akan adanya serangan dari dalam jaringan. Sebuah IDS akan mengevaluasi aktifitas yang mencurigakan seperti penyusupan pada saat hal tersebut terjadi dan memberikan sinyal alarm. Sebuah IDS akan memperhatikan serangan yang berasal dari dalam sistem. IDS secara tradisional berhasil memenuhi tugasnya dengan cara mempelajari komunikasi di jaringan, mengidentifikasi secara menyeluruh akan pola yang ada (sering kali di sebut signature) dari serangan komputer yang sering terjadi, dan memberikan alert pada administrator. Sebuah sistem yang nantinya memutuskan hubungan biasanya di sebut Intrusion Prevention System, dan ini adalah bentuk lain dari application layer firewall.

Istilah IDPS biasanya digunakan untuk sistem keamanan hybrid yang mempunyai kemampuan sekalgus, yaitu, "detect" dan "prevent"

IDS berbasis Statistical Anomaly dan Signature

Sebuah Intrusion Detection Systems akan menggunakan salah satu dari dua (2) teknik deteksi, yaitu,

- berbasis statistical anomaly

- berbasis signature.

Lebih jauh,

- Statistical anomaly based IDS - Sebuah IDS berbasis statistical anomaly menetapkan dasar kinerja berdasarkan evaluasi lalu lintas jaringan. Hal ini kemudian digunakan sebagai sampel untuk baseline untuk mendeteksi apakah traffic tersebut masuk atau tidak dalam parameter baseline. Jika sampel lalu lintas berada diluar parameter baseline, alarm akan dipicu.

- Signature-based IDS - Lalu lintas jaringan diperiksa terhadap pola serangan yang telah dikonfigurasikan dan ditentukan sebelumnya yang dikenal sebagai signatures. Banyak serangan saat ini memiliki signature yang berbeda. Dalam praktek keamanan yang baik, koleksi signature ini harus terus diperbarui untuk mengurangi ancaman yang muncul.

Keterbatasan

Ada beberapa keterbatasan yang bisa dialami oleh IDS, yaitu,

- Noise - Noise akan sangat membatasi effektifitas Intrusion Detection System. Paket yang jelek yang di hasilkan oleh bug pada software, data DNS yang korup, atau paket lokal yang keluar jaringan bisa membuat tinggi-nya alarm yang salah.

- Jumlah attack sedikit - Adalah sangat biasa untuk melihat bahwa jumlah attack yang sebenarnya jauh di bawah dari tingkat alarm yang salah. Akibatnya attack yang sebenarnya sering kali tidak terlihat bahkan di abaikan.

- Signature updates - Banyak serangan yang ditujukan untuk versi tertentu dari software yang biasanya usang. Sebuah library dari signature yang dapat terus berubah dibutuhkan untuk mengurangi ancaman. Database signature usang dapat menyebabkan IDS rentan terhadap strategi baru.

Teknik Menghindari IDS

Teknik untuk menghindari Intrusion Detection System membypass deteksi dengan menciptakan kondisi yang berbeda pada IDS dan pada komputer target. Musuh bisa mencapai ini dengan memanipulasi baik serangan itu sendiri atau lalu lintas jaringan yang berisi serangan.

Development

A preliminary concept of an IDS began with James P. Anderson and reviews of audit trails. An example of an audit trail would be a log of user access.

Fred Cohen noted in 1984 (see Intrusion Detection) that it is impossible to detect an intrusion in every case and that the resources needed to detect intrusions grows with the amount of usage.

Dorothy E. Denning, assisted by Peter G. Neumann, published a model of an IDS in 1986 that formed the basis for many systems today. Her model used statistics for anomaly detection, and resulted in an early IDS at SRI International named the Intrusion Detection Expert System (IDES), which ran on Sun workstations and could consider both user and network level data. IDES had a dual approach with a rule-based Expert System to detect known types of intrusions plus a statistical anomaly detection component based on profiles of users, host systems, and target systems. Lunt proposed adding an Artificial neural network as a third component. She said all three components could then report to a resolver. SRI followed IDES in 1993 with the Next-generation Intrusion Detection Expert System (NIDES).

The Multics intrusion detection and alerting system (MIDAS), an expert system using P-BEST and LISP, was developed in 1988 based on the work of Denning and Neumann. Haystack was also developed this year using statistics to reduce audit trails.

Wisdom & Sense (W&S) was a statistics-based anomaly detector developed in 1989 at the Los Alamos National Laboratory. W&S created rules based on statistical analysis, and then used those rules for anomaly detection.

In 1990, the Time-based Inductive Machine (TIM) did anomaly detection using inductive learning of sequential user patterns in Common LISP on a VAX 3500 computer. The Network Security Monitor (NSM) performed masking on access matrices for anomaly detection on a Sun-3/50 workstation. The Information Security Officer's Assistant (ISOA) was a 1990 prototype that considered a variety of strategies including statistics, a profile checker, and an expert system. ComputerWatch at AT&T Bell Labs used statistics and rules for audit data reduction and intrusion detection.

Then, in 1991, researchers at the University of California, Davis created a prototype Distributed Intrusion Detection System (DIDS), which was also an expert system. The Network Anomaly Detection and Intrusion Reporter (NADIR), also in 1991, was a prototype IDS developed at the Los Alamos National Laboratory's Integrated Computing Network (ICN), and was heavily influenced by the work of Denning and Lunt. NADIR used a statistics-based anomaly detector and an expert system.

The Lawrence Berkeley National Laboratory announced Bro in 1998, which used its own rule language for packet analysis from libpcap data. Network Flight Recorder (NFR) in 1999 also used libpcap. APE was developed as a packet sniffer, also using libpcap, in November, 1998, and was renamed Snort one month later, and has since become the world's largest used IDS/IPS system with over 300,000 active users.

The Audit Data Analysis and Mining (ADAM) IDS in 2001 used tcpdump to build profiles of rules for classifications.

In 2003 Dr. Wenke Lee argues for the importance of IDS in networks with mobile nodes.

See also

- Anomaly-based intrusion detection system

- Application protocol-based intrusion detection system (APIDS)

- Artificial immune system

- Autonomous Agents for Intrusion Detection

- Host-based intrusion detection system (HIDS)

- Inhep Digital Security (IDS)

- Intrusion prevention system (IPS)

- Network intrusion detection system (NIDS)

- Protocol-based intrusion detection system (PIDS)

Free Intrusion Detection Systems

Host Based

Intrusion Detection Sederhana

IDS Dataset

- https://ieee-dataport.org/documents/sdn-ddos-attack-image-dataset

- https://ieee-dataport.org/documents/ddos-attackA

- https://ieee-dataport.org/open-access/bo%C4%9Fazi%C3%A7i-university-ddos-dataset

- https://www.unb.ca/cic/datasets/index.html

- http://idsdata.ding.unisannio.it/datasets.html

FlowMeter untuk Generate dataset

- https://github.com/ahlashkari/CICFlowMeter

- IDS: NetFlow Data Format / Struktur

- IDS: YaF SiLK untuk Menangkap Packet Flow

- IDS: YaF SiLK catatan dari CERT NetSA

- IDS: flow-tools install ubuntu 20.04 NOT Recommended

- IDS: cicflowmeter.py