Troubleshooting Jaringan Wireless

Bagaimana anda membuat infrastruktur penyangga untuk jaringan sama pentingnya dengan peralatan jenis apa yang anda gunakan. Tidak seperti sambungan berkawat, permasalahan dengan jaringan nirkabel seringkali tidak kelihatan, dan memerlukan kemampuan yang lebih dan lebih banyak waktu untuk meng-diagnosa dan memperbaiki. Gangguan, angin, dan hambatan fisik yang baru dapat menyebabkan sebuah jaringan yang sudah lama berfungsi untuk gagal. Bab ini menjelaskan secara detil beberapa strategi untuk membantu anda untuk membentuk sebuah tim yang dapat secara efektif mendukung jaringan anda.

Membentuk tim anda

Di setiap desa, perusahaan atau keluarga terdapat orang-orang yang tertarik pada teknologi. Mereka adalah yang memotong kabel televisi, memperbaiki televisi yang rusak atau melas bagian sepeda. Orang-orang ini akan tertarik pada jaringan anda dan ingin mempelajarinya sebanyak mungkin. Meski orang-orang ini adalah sumber yang berharga, anda harus menghindari membebankan semua ilmu khusus jaringan nirkabel hanya pada satu orang. Jika ahli anda satu-satunya kehilangan minat atau menemukan pekerjaan dengan gaji yang lebih baik di tempat lain, mereka akan membawa ilmu tersebut bersama mereka kemana saja mereka pergi.

Mungkin juga ada remaja muda dan ambisius atau orang dewasa muda yang akan tertarik dan yang memiliki waktu baik untuk mempelajari jaringan tersebut maupun membantu memasangnya. Sekali lagi, mereka sangat berguna dan akan belajar dengan cepat, namun tim proyek harus memfokuskan perhatian mereka pada mereka yang sebaiknya ditempatkan untuk mendukung jaringan tersebut dalam bulan dan tahun yang akan datang. Orang dewasa dan remaja akan pergi ke universitas atau mencari lowongan kerja, khususnya mereka yang muda dan ambisius yang ingin terlibat. Anak-anak muda ini juga memiliki pengaruh kecil dalam komunitas, dimana orang yang lebih tua mungkin akan lebih mampu untuk membuat keputusan yang secara positif berdampak pada jaringan secara keseluruhan. Walaupun orang-orang yang lebih tua ini mungkin memiliki waktu yang lebih sedikit untuk belajar dan mungkin sepertinya kurang tertarik, peran serta mereka dan pendidikan mereka yang baik mengenai sistem bisa kritis.

Maka, sebuah strategi utama dalam membentuk tim pendukung adalah menyeimbangkan dan membagi pengetahuan di antara mereka yang dapat mendukung jaringan untuk jangka waktu yang lama. Anda sebaiknya melibatkan yang muda, tetapi biarkan mereka mengkapitalisasi kegunaan atau pengetahuan sistem ini. Carilah mereka yang memiliki komitmen terhadap komunitas, yang berakar dalam komunitas, yang dapat dimotivasi, dan ajari mereka. Sebuah strategi pelengkap adalah membagi-bagi fungsi dan tugas, dan mengdokumentasikan semua metodologi dan prosedur. Dengan cara ini, masyarakat dapat dilatih secara mudah, dan diganti dengan jerih payah yang sedikit.

Sebagai contoh, dalam sebuah proyek tim pelatihan memilih seorang lulusan universitas yang cerdas yang telah kembali ke desanya. Ia sangat termotivasi dan belajar dengan cepat. Karena dia belajar begitu cepat, ia diajarkan lebih daripada apa yang ia pernah lihat, dan ia dapat mengatasi berbagai masalah, dari memperbaiki sebuah komputer sampai memasang kabel Ethernet. Sayangnya, dua bulan setelah peluncuran proyek ia ditawari sebuah pekerjaan di pemerintahan dan meninggalkan komunitas tersebut. Gaji tinggi pun tidak dapat menahannya, karena prospek pekerjaan pemerintah yang stabil sangat menggiurkan. Semua pengetahuan mengenai jaringan dan bagaimana mendukungnya hilang bersamanya. Tim pelatihan harus kembali lagi dan memulai pelatihan lagi. Strategi yang berikutnya adalah membagi fungsi, dan melatih mereka yang selamanya tinggal dalam komunitas: mereka yang memiliki rumah dan anak, dan sudah bekerja. Ini membutuhkan waktu tiga kali lebih lama untuk melatih tiga orang daripada melatih lulusan universitas tersebut, namun komunitas itu akan menyimpan ilmu ini untuk waktu yang lebih lama.

Walau ini sepertinya menyarankan bahwa anda harus memilih siapa yang akan terlibat, seringkali pendekatan ini bukanlah yang terbaik. Adalah seringkali terbaik untuk mencari partner organisasi lokal atau manajer lokal, dan bekerja sama dengan mereka untuk mencari tim teknis yang tepat. Nilai, sejarah, politik lokal, dan banyak faktor lainnya akan menjadi penting untuk mereka, sementara tetap tidak dapat dimengerti oleh mereka yang bukan dari komunitas itu. Cara yang terbaik adalah melatih partner lokal anda, memberikan mereka kriteria yang jelas, memastikan bahwa mereka memahami kriteria itu, dan menentukan ketentuan-ketentuan yang tegas. Ketentuan-ketentuan seperti ini sebaiknya meliputi peraturan-peraturan mengenai nepotisme dan pembagian tugas, meskipun peraturan-peraturan ini juga harus mempertimbangkan kondisi lokal. Adalah mustahil untuk mengatakan bahwa anda tidak dapat memperkerjakan teman atau relasi, tetapi akan menjadi sangat baik untuk menyediakan cara check and balance. Dimana seorang kandidat adalah relasi, haruslah ada kriteria yang jelas dan otoritas kedua dalam memutuskan kekandidatan mereka. Adalah penting juga bahwa partner lokal diberikan otoritas ini dan tidak disisihkan oleh organisator proyek tersebut, sehingga mengganggu kemampuan mereka untuk mengatur. Mereka akan sangat baik untuk menilai siapa yang sebaiknya bekerja dengan mereka. Jika mereka sangat mengerti proses ini, maka kebutuhan anda akan terpenuhi.

Troubleshooting dan dukungan teknologi adalah seni yang abstrak. Pertama kali anda melihat lukisan abstrak, ini mungkin terlihat oleh anda seperti kumpulan bercak cat asal-asalan. Setelah merefleksikan komposisinya untuk beberapa lama, anda mungkin menghargai karya tersebut secara keseluruhan, dan koherensinya yang sebelumnya “tidak kelihatan” menjadi sangat nyata. Para orang awam/pemula yang melihat jaringan nirkabel mungkin akan melihat antena, kabel dan komputernya, namun akan membutuhkan waktu yang lama bagi mereka untuk dapat memahami maksud jaringan yang “tidak kelihatan”. Di daerah pedesaan, ini kadang membutuhkan sebuah lompatan besar pengertian sebelum masyarakat lokal dapat memahami jaringan yang tidak kelihatan yang dengan mudahnya disediakan di desa mereka. Oleh karena itu, sebuah pendekatan bertahap diperlukan untuk memudahkan orang untuk mendukung sistem teknologi. Metode yang terbaik adalah keterlibatan. Ketika peserta sudah dipilih dan berkomitmen pada proyek, libatkan mereka sebisa mungkin. Biarkan mereka menjalankan. Berikan mereka crimper kabel atau keyboard dan tunjukan kepada mereka bagaimana melakukan pekerjaannya. Meski anda tidak mempunyai waktu untuk menjelaskan setiap detil dan walaupun dibutuhkan lebih banyak waktu, mereka harus dilibatkan secara fisik dan melihat tidak hanya apa yang sudah dikerjakan namun juga seberapa banyak pekerjaan yang sudah dilakukan.

Metode ilimiah diajari di hampir semua sekolah Barat. Banyak orang belajar mengenainya pada saat mereka masuk kelas ilmiah sekolah menengah atas. Dengan kata lain, anda mengambil sekelompok variabel, lalu secara perlahan-lahan mengeliminir variabel-variabel itu melalui tes binary sampai anda tersisa hanya satu atau beberapa kemungkinan. Dengan kemungkinan-kemungkinan ini di benak anda, anda menyelesaikan eksperimen tersebut. Anda lalu menguji untuk melihat apakah eksperimen itu menghasilkan sesuatu yang sama dengan hasil yang diharapkan. Jika tidak sama, anda hitung ulang hasil yang anda harapkan dan cobalah sekali lagi. Orang pedesaan yang biasa mungkin dapat diperkenalkan kepada konsep tersebut, tetapi tidak akan memiliki kesempatan untuk memperbaiki permasalahan yang rumit. Walaupun mereka mengenali metode ilmiah itu, mereka mungkin tidak terpikir untuk menerapkannya terhadap pemecahan masalah yang nyata.

Metode ini sangat efektif, walaupun memakan waktu yang banyak. Metode ini dapat dipercepat dengan membuat asumsi logis. Misalnya, jika sebuah titik akses yang sudah cukup lama berfungsi tiba-tiba berhenti berfungsi setelah adanya badai, anda dapat menebaknya sebagai sebuah masalah terkait sumber daya dan oleh sebab itu meloncati sebagian besar prosedur. Orang yang bertanggung jawab untuk mendukung teknologi harus diajarkan bagaimana memecahkan masalah menggunakan metode ini, karena akan ada waktu ketika permasalahan ini tidak dikenali ataupun kelihatan. Diagram pohon keputusan yang sederhana atau flow chart dapat dibuat untuk menguji variabel-variabel ini, dan cobalah untuk mengeliminir variabel untuk mengisolasi permasalahan. Tentunya, diagram ini sebaiknya tidak diikuti secara membabi buta.

Adalah seringkali lebih mudah untuk mengajarkan metode ini pertama-tama menggunakan permasalahan non-teknologi. Sebagai contoh, buatlah murid anda membangun sebuah prosedur pemecahan masalah pada sesuatu yang sederhana dan dikenali, seperti televisi yang dihidupkan oleh baterai. Mulailah dengan menyabotase televisi tersebut. Berikan mereka baterai yang tidak terisi. Lepaskan antenanya. Masukan sekering yang rusak. Uji sang murid, dengan membuat jelas bahwa setiap permasalahan akan menunjukan gejala yang spesifik, dan tunjukkan jalannya bagaimana untuk melanjutkan.

Ketika mereka sudah memperbaiki televisinya, instruksikan mereka untuk menerapkan prosedur ini pada permasalahan yang lebih rumit. Dalam sebuah jaringan, anda dapat merubah sebuah alamat IP, mengganti atau merusak kabel, menggunakan SSID yang salah, atau mengarahkan antena ke arah yang salah. Adalah penting bahwa mereka membangun sebuah metodologi dan prosedur untuk mengatasi masalah-masalah ini.

Teknik pemecahan masalah yang baik

Tidak ada metodologi troubleshooting yang dapat secara keseluruhan mengatasi semua masalah yang anda temukan ketika bekerja dengan jaringan-jaringan nirkabel. Namun seringkali, masalah biasanya berupa satu dari beberapa kesalahan yang umum. Berikut ini adalah beberapa petunjuk yang sebaiknya diingat agar usaha pemecahan masalah anda berada di jalur yang benar.

- Jangan panik. Jika anda meng-troubleshoot sebuah sistem, ini berarti bahwa alat itu pernah berfungsi, bahkan mungkin baru-baru saja. Sebelum bergerak dan membuat perubahan, surveilah situasi dan teliti secara seksama apa yang rusak. Jika anda memiliki log historis atau data statistik yang anda bisa acu, semakin baik. Pastikan untuk pertama-tama mengumpulkan informasi, sehingga anda dapat mengambil keputusan berinformasi sebelum membuat perubahan.

- Apakah sudah tercolok? Langkah ini seringkali diabaikan sampai semua pilihan tereksplorasi. Colokan dapat baik secara sengaja ataupun tidak sengaja terlepas secara mudah. Apakah tembaga tersambung pada sumber daya yang baik? Apakah ujung yang lain tersambung ke alat anda? Apakah lampu sumber daya menyala? Ini mungkin terkesan bodoh, tetapi anda akan merasa lebih bodoh jika anda meluangkan banyak waktu mengecek sebuah jalur input antena hanya untuk menyadari bahwa colokan titik akses ternyata terlepas. Percayalah, ini lebih sering terjadi daripada kebanyakan dari kita yang mau mengaku.

- Apa yang terakhir kali dirubah? Jika anda merupakan satu-satunya orang dengan akses ke sistem, apakah yang paling terakhir anda rubah? Jika orang lain memiliki akses, apakah perubahan terakhir yang mereka buat dan kapan? Kapan terakhir kali sistem bekerja? Seringkali, perubahan-perubahan sistem memiliki konsekuensi yang tidak diinginkan yang mungkin tidak dapat secara langsung ditemukan. Kembalikan ke konfigurasi semula dan perhatikan efek apa yang dilakukannya terhadap permasalahan.

- Buatlah backup. Ini berlaku sebelum anda menemukan masalah, serta setelahnya. Jika anda membuat perubahan perangkat lunak yang rumit pada sebuah sistem, memiliki sebuah backup berarti anda dapat secara cepat mengembalikannya ke konfigurasi sebelumnya dan memulai kembali. Ketika memecahkan masalah yang sangat rumit, memiliki sebuah konfigurasi yang “kira-kira” dapat bekerja jauh lebih baik daripada menghadapi kerumitan yang tidak dapat bekerja sama sekali (dan ini bukanlah sesuatu yang anda dapat kembalikan secara mudah dari memori).

- Sesuatu yang baik yang diketahui. Gagasan ini berlaku pada perangkat keras, serta lunak. Sesuatu yang baik yang diketahui adalah komponen apapun yang anda dapat tukar dalam sebuah sistem yang kompleks untuk mengecek bahwa komponen yang sama yang terpasang berada dalam kondisi yang baik dan berfungsi. Misalnya, anda mungkin membawa sebuah kabel Ethernet yang sudah diuji dalam kotak perlengkapan anda. Jika anda menduga ada masalah dengan kabel di lapangan, anda dapat secara mudah mengganti kabel yang bermasalah tersebut dengan kabel yang sudah diuji tersebut dan melihat apakah kondisinya membaik. Ini jauh lebih cepat dan memiliki kerentanan kesalahan yang lebih sedikit dibandingkan dengan meng-crimping sebuah kabel, dan secara langsung memberitahu anda apakah perubahan tersebut menyelesaikan masalah. Begitu pula, anda juga dapat memasukan sebuah baterai, kabel antena, atau CD-ROM cadangan dengan konfigurasi yang sudah dianggap baik untuk sistem tersebut. Ketika memperbaiki masalah yang rumit, menyimpan pekerjaan anda pada suatu tahap memungkinkan anda untuk kembali ke sesuatu yang baik yang diketahui, walaupun masalah tersebut belum sepenuhnya teratasi.

- Rubahlah variabel satu per satu. Ketika dalam tekanan untuk menghidupkan sistem yang rusak kembali online, sangatlah menggiurkan untuk langsung bergerak dan merubah beberapa variabel sekaligus. Jika anda tetap melakukan ini, dan perubahan anda sepertinya memperbaiki permasalahannya, maka anda tidak akan mengerti secara persis apa yang sebenarnya menimbulkan masalah tersebut pada awalnya. Lebih buruk lagi, perubahan anda mungkin memperbaiki permasalahan utama, namun menimbulkan konsekuensi yang tidak diinginkan yang merusak bagian lain sistem. Dengan merubah variabel anda satu per satu, anda dapat secara persis memahami apa yang mula-mula salah, dan dapat melihat efek langsung dari perubahan yang anda buat.

- Jangan merusak. Jika anda tidak sepenuhnya mengerti bagaimana sebuah sistem berfungsi, janganlah ragu-ragu untuk memanggil seseorang yang ahli. Jika anda tidak yakin apakah sebuah perubahan akan merusak bagian sistem, maka carilah seorang yang ahli dengan banyak pengalaman atau buat sebuah cara untuk menguji perubahan anda tanpa merusak. Meletakan sebuah koin logam sebagai pengganti sekering mungkin akan menyelesaikan masalah secara langsung, namun mungkin juga akan menyebabkan kebakaran.

- Sepertinya tidak mungkin orang yang mendesain jaringan anda akan tersedia 24 jam setiap hari untuk memperbaiki kesalahan ketika mereka muncul. Tim troubleshooting anda akan memerlukan keahlian troubleshooting yang baik, tetapi mungkin tidak cukup kompeten untuk mengkonfigurasi router dari nol atau untuk meng-crimp sebuah bagian dari LMR-400. Adalah seringkali lebih efisien untuk membuat beberapa komponen backup selalu tersedia, dan melatih tim anda untuk dapat mengganti seluruh bagian yang rusak. Ini dapat berarti memiliki sebuah titik akses yang sudah dikonfigurasikan dan tersedia di lemari yang terkunci, dilabel secara sederhana, dan disimpan dengan kabel dan sumber daya cadangan.

Tim anda dapat menukar komponen yang gagal, dan entah mengirim bagian yang rusak ke yang ahli untuk diperbaiki, atau mengatur agar cadangan dikirim. Mengasumsikan cadangan tersebut tersimpan dengan aman dan diganti ketika digunakan, ini akan menghemat banyak waktu untuk siapa saja.

Permasalahan umum jaringan

Seringkali, permasalahan sambungan ditimbulkan oleh komponen yang gagal, cuaca yang tidak baik, atau kesalahan konfigurasi yang sederhana. Ketika jaringan anda sudah tersambung ke Internet atau terbuka kepada publik, ancaman yang besar akan datang dari pengguna jaringan itu sendiri. Ancaman ini mulai dari yang paling ringan sampai yang paling berat, namun semuanya mempunyai dampak pada jaringan anda jika tidak dikonfigurasikan secara benar. Bagian ini melihat pada beberapa masalah umum yang ditemukan ketika jaringan anda digunakan oleh manusia sesungguhnya.

Situs web yang disimpan secara lokal

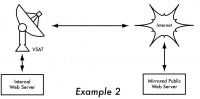

Jika sebuah universitas menyimpan situs web-nya secara lokal, pengunjung situs dari luar kampus dan dunia lainnya akan bersaing dengan staf universitas untuk lebar pita Internet. Ini termasuk akses otomatis dari mesin pencari yang secara berkala mengunjungi seluruh situs anda. Satu pemecahan untuk masalah ini adalah menggunakan DNS terpisah dan mirroring. Universitas me-mirror sebuah kopi websitenya ke sebuah server, katakanlah, di sebuah perusahaan hosting di Eropa, dan menggunakan DNS terpisah untuk mengarahkan semua pengguna dari luar jaringan universitas ke situs mirror, sedangkan pengguna di universitas mengakses situs yang sama secara lokal. Detil mengenai bagaimana mempersiapkan ini tersedia di bab tiga.

Proxy terbuka

Sebuah server proxy sebaiknya dikonfigurasikan agar hanya menerima sambungan dari jaringan universitas, bukan dari Internet. Ini karena orang-orang di tempat lain akan menyambung ke dan menggunakan proxy terbuka karena berbagai macam alasan, seperti menghindari membayar bandwidth internasional. Cara untuk mengkonfigurasikan ini bergantung pada server proxy yang anda sedang gunakan. Misalnya, anda dapat memspesifikasi alamat IP jaringan kampus dalam file squid.conf anda sebagai satu-satunya jaringan yang dapat menggunakan Squid. Alternatif lainnya, jika server proxy anda berada di belakang sebuah firewall pagar, anda dapat mengkonfigurasikan firewall itu agar hanya mengijinkan host internal untuk menyambung ke port proxy.

Host relay terbuka

Sebuah mail server yang terkonfigurasi secara tidak benar akan ditemukan oleh oknum di Internet, dan digunakan sebagai host relay untuk mengirim email dan spam bervolume besar. Mereka melakukan ini untuk menyembunyikan sumber asli spam, dan menghindar agar tidak tertangkap. Untuk mengetes host relay terbuka, tes yang berikut ini sebaiknya dijalankan pada mail server anda (atau pada server SMTP yang berfungsi sebagai host relay pada perimeter jaringan kampus). Gunakan telnet untuk membuka sebuah sambungan ke port 25 dari server yang sedang digunakan (dengan beberapa versi telnet Windows, kita mungkin perlu untuk mengetik 'set local_echo' sebelum text-nya dapat terlihat):

telnet mail.uzz.ac.zz 25

Kemudian, jika sebuah baris perintah percakapan interaktif dapat terjadi (sebagai contoh, seperti yang berikut ini), server tersebut merupakan host relay terbuka:

MAIL FROM: spammer@waste.com 250 OK - mail from <spammer@waste.com> RCPT TO: innocent@university.ac.zz 250 OK - rcpt to spammer@waste.com

Malahan, balasan setelah MAIL FROM yang pertama kira-kira seperti ini:

550 Relaying is prohibited.

Sebuah tester online tersedia di situs seperti http://www.ordb.org/. Ada juga informasi tentang masalah tersebut di situs ini. Karena pengirim email bervolume besar mempunyai metode otomatis untuk mencari host relay terbuka seperti ini, sebuah institusi yang tidak melindungi sistem suratnya sudah pasti dijamin akan ditemukan dan diganggu. Mengkonfigurasikan server surat agar tidak menjadi relay terbuka meliputi memspesifikasikan jaringan dan host yang diijinkan untuk me-relay surat melalui mereka dalam MTA (misalnya, Sendmail, Postfix, Exim, atau Exchange). Ini mungkin akan menjadi alamat IP jaringan kampus.

Jaringan peer-to-peer

Gangguan pita lebar melalui program berbagi-file peer-to-peer (P2P) seperti Kazaa, Mospheus, BitTorrent, WinMX dan BearShare dapat dicegah dengan cara berikut:

Buatlah mustahil untuk meng-instal program baru pada komputer kampus. Dengan tidak memberikan pengguna biasa akses administratif ke workstation PC, sangatlah mungkin untuk mencegah instalasi program seperti Kazaa. Banyak lembaga juga berstandar pada sebuah rakitan desktop, dimana mereka menginstal sistem operasi yang dibutuhkan pada satu PC. Mereka kemudian menginstal semua aplikasi yang dibutuhkan pada PC ini, dan mengkonfigurasi aplikasi-aplikasi ini secara optimal. PC juga dikonfigurasikan dalam cara yang mencegah agar pengguna tidak dapat menginstal aplikasi-aplikasi baru. Kopi disk PC ini kemudian di-duplikasikan ke semua PC lainnya menggunakan software seperti Partition Image (lihat http://www.partimage.org/) atau Drive Image Pro (lihat http://www.powerquest.com/).

Dari waktu ke waktu, pengguna mungkin berhasil dalam menginstal perangkat lunak baru atau sebaliknya merusak perangkat lunak pada komputer (membuatnya terlalu sering hang, misalnya). Ketika ini terjadi, seorang administrator dapat secara mudah mengembalikan kopi disk, membuat sistem operasi dan semua software para komputer itu menjadi sama seperti yang dispesifikasikan.

Memblok protokol-protokol ini bukanlah sebuah solusi. Ini karena Kazaa dan protokol lainnya cukup canggih untuk memotong jalur port yang diblok. Kazaa meng-default pada port 1214 untuk sambungan awal, namun jika ini tidak tersedia, Kazaa akan mencoba untuk menggunakan port 1000 sampai 4000. Jika ini diblok, Kazaa menggunakan port 80, membuatnya seperti lalu lintas web. Karena alasan ini, ISPs tidak membloknya, tetapi mempercepatnya menggunakan alat manajemen bandwidth.

Jika pembatasan laju bukanlah sebuah pilihan, gantilah layout jaringan. Jika server proxy dan server surat dikonfigurasikan dengan dua kartu jaringan (seperti yang dideskripsikan dalam bab tiga) dan server-server ini tidak terkonfigurasi untuk meneruskan paket apapun, ini akan memblok semua lalu lintas P2P. Ini juga akan memblok semua jenis lalu lintas lainnya, seperti Microsoft NetMeeting, SSH, VPN software, dan semua jasa lainnya yang tidak secara spesifik diperbolehkan oleh server proxy. Dalam jaringan bandwidth rendah, mungkin dapat diputuskan bahwa kesederhanaan desain ini akan melebihi kerugiannya. Keputusan seperti ini mungkin diperlukan, namun jangan dianggap remeh. Administrator jaringan tidak dapat secara sederhana meramalkan bagaimana pengguna akan menggunakan jaringan secara inovatif. Dengan memblok semua akses terlebih dahulu, anda akan mencegah pengguna dari memanfaatkan kegunaan layanan apapun (bandwidth rendah sekalipun) yang tidak didukung oleh proxy anda. Sementara ini mungkin diharapkan dalam keadaan bandwidth yang sangat rendah, ini tidak boleh pernah dianggap sebagai kebijakan akses yang baik dalam kasus yang umum.

Program yang menginstal dirinya sendiri (dari internet)

Ada program-program yang secara otomatis menginstal dirinya sendiri dan kemudian tetap menggunakan bandwidth – sebagai contoh, Bonzi-Buddy yang terkenal, Microsoft Network, dan beberapa jenis worm lainnya. Beberapa program merupakan spyware, yang tetap mengirim informasi mengenai kebiasaan browsing seorang pengguna kepada sebuah perusahaan yang berlokasi di suatu tempat di Internet. Program-program ini dapat dicegah sampai batas tertentu dengan pendidikan untuk pengguna dan mengunci PC untuk mencegah akses administratif untuk pengguna normal. Dalam kasus-kasus lainnya, ada solusi perangkat lunak untuk mencari dan membuang program-program bermasalah ini, seperti Sphychecker (http://www.spychecker.com/) atau Ad-Aware (http://www.lavasoft.de/).

Update Windows

Sistem operasi Microsoft Windows yang terbaru mengasumsikan bahwa sebuah komputer dengan sambungan LAN mempunyai sambungan yang baik ke Internet, dan secara otomatis meng-download patch-patch keamanan, perbaikan bug, dan peningkatan fitur dari situs web Microsoft. Ini dapat menghabiskan bandwidth dalam jumlah besar pada sambungan Internet yang mahal. Dua pendekatan yang mungkin untuk masalah ini adalah:

Non-aktifkan update Windows pada semua workstation PC. Update keamanan sangatlah penting untuk server, tetapi apakah workstation dalam jaringan pribadi yang terlindungi seperti jaringan kampus membutuhkan mereka adalah sesuatu yang dapat diperdebatkan.

Menginstal Update Server Perangkat Lunak. Ini adalah program gratis dari Microsoft yang memungkinkan anda untuk meng-download semua update dari Microsoft dalam waktu singkat ke sebuah server lokal dan mengdistribusikan update tersebut ke workstation pengguna dari situ. Dalam cara ini, update Windows tidak perlu menggunakan bandwidth pada sambungan Internet pada siang hari. Sayangnya, semua PC pengguna harus dikonfigurasikan agar dapat menggunakan server update perangkat lunak agar ini dapat berdampak. Jika anda memiliki server DNS yang fleksibel, anda juga dapat mengkonfigurasikannya untuk menjawab permintaan untuk windowsupdate.microsoft.com dan mengalihkan updater ke server update anda. Ini hanya merupakan pilihan yang baik untuk jaringan yang sangat besar, namun dapat menghemat bandwidth Internet yang tak terbilang jumlahnya.

Memblok situs update Windows pada server proxy bukanlah sebuah solusi yang baik karena layanan update Windows (update otomatis) tetap mencoba berulang-ulang secara agresif, dan jika semua workstation melakukan itu, ini akan memberikan beban yang besar pada server proxy. Cuplikan dibawah ini adalah dari log proxy (log akses Squid) dimana ini dilakukan dengan memblok kabinet Microsoft (.cab) files.

Kebanyakan dari log Squid tampil seperti ini:

2003.4.2 13:24:17 192.168.1.21 http://windowsupdate.microsoft.com/ident.cab *DENIED* Banned extension .cab GET 0 2003.4.2 13:24:18 192.168.1.21 http://windowsupdate.microsoft.com/ident.cab *DENIED* Banned extension .cab GET 0 2003.4.2 13:24:18 192.168.1.21 http://windowsupdate.microsoft.com/ident.cab *DENIED* Banned extension .cab HEAD 0 2003.4.2 13:24:19 192.168.1.21 http://windowsupdate.microsoft.com/ident.cab *DENIED* Banned extension .cab GET 0 2003.4.2 13:24:19 192.168.1.21 http://windowsupdate.microsoft.com/ident.cab *DENIED* Banned extension .cab GET 0 2003.4.2 13:24:20 192.168.1.21 http://windowsupdate.microsoft.com/ident.cab *DENIED* Banned extension .cab GET 0 2003.4.2 13:24:21 192.168.1.21 http://windowsupdate.microsoft.com/ident.cab *DENIED* Banned extension .cab GET 0 2003.4.2 13:24:21 192.168.1.21 http://windowsupdate.microsoft.com/ident.cab *DENIED* Banned extension .cab GET 0 2003.4.2 13:24:21 192.168.1.21 http://windowsupdate.microsoft.com/ident.cab *DENIED* Banned extension .cab HEAD 0

Meski ini mungkin dapat ditoleransikan untuk beberapa klien PC, permasalahan berkembang secara luar biasa sewaktu host ditambahkan ke jaringan. Daripada memaksakan server proxy untuk melayani permintaan yang akan selalu gagal, adalah lebih masuk akal untuk mengalihkan klien perangkat lunak update ke sebuah server update lokal.

Program yang mengasumsikan sambungan bandwidth tinggi

Disamping update Windows, beberapa program dan layanan lainnya berasumsi bahwa bandwidth bukanlah masalah, dan oleh karena itu menggunakan bandwidth untuk alasan yang mungkin tidak dimengerti oleh si pengguna. Sebagai contoh, paket anti-virus (seperti AntiVirus Norton) secara berkala meng-update dirinya sendiri secara otomatis dan secara langsung dari Internet. Adalah lebih baik jika update-update ini didistribusikan dari server lokal.

Program lain, seperti RealNetworks video player, secara otomatis meng-download update dan pengumuman, serta meng-upload pola penggunaan kembali ke situs pada Internet. Applet yang sepertinya tidak berbahaya (seperti Konfabulator dan widget Dashboard) secara terus-menerus mencari informasi yang sudah di-update pada Internet host. Ini bisa berupa permintaan ber-bandwidth rendah (seperti update berita atau cuaca), atau permintaan ber-bandwidth yang sangat tinggi (seperti webcam). Aplikasi-aplikasi ini mungkin harus dipercepat atau bahkan diblok secara keseluruhan. Versi terbaru Windows dan Mac OS X juga mempunyai layanan sinkronisasi waktu.

Ini membuat jam komputer akurat dengan menyambung ke server waktu di Internet. Adalah lebih efisien untuk menginstal sebuah server waktu lokal dan mengdistribusi waktu yang akurat dari sana, daripada terikat pada sambungan Internet dengan permintaan-permintaan ini.

Lalu lintas Windows pada sambungan internet

Komputer-komputer Windows saling berkomunikasi satu sama lainnya melalui NetBIOS dan Server Message Block (SMB). Protokol-protokol ini berkerja diatas TCP/IP atau protokol-protokol pengangkut lainnya. Ini merupakan protokol yang berkerja dengan mengadakan pemilihan untuk menentukan komputer mana yang akan menjadi browser utama. Browser utama adalah sebuah komputer yang menyimpan daftar semua komputer, file yang digunakan bersama atau di-share, dan printer yang dapat anda lihat dalam Network Neighborhood atau My Network Places. Informasi mengenai bagian yang tersedia juga ditayangkan pada interval yang reguler.

Protokol SMB didesain untuk LAN dan menimbulkan masalah ketika komputer Windows disambungkan ke Internet. Kecuali lalu lintas SMB di-filter, protokol ini juga cenderung untuk menyebar ke sambungan Internet, menghabiskan bandwidth secara cuma-cuma. Langkah-langkah berikut mungkin dapat diambil untuk menghindari ini:

Bloklah lalu lintas SMB/NetBIOS yang keluar pada perimeter router atau firewall. Lalulintas ini akan menghabiskan bandwidth Internet, dan lebih parah lagi, dapat menimbulkan potensi resiko keamanan. Banyak worm Internet dan alat penetrasi yang secara aktif mencari bagian SMB yang terbuka, dan akan mengeksploitasi sambungan-sambungan ini untuk memperoleh akses yang lebih besar ke jaringan anda.

Instal ZoneAlarm pada semua workstation (tidak pada servernya). Sebuah versi gratis dapat ditemukan di http://www.zonelabs.com/. Program ini memungkinkan si pengguna untuk menentukan aplikasi mana yang bisa membuat sambungan dengan Internet dan yang mana yang tidak bisa. Sebagai contoh, Internet Explorer harus tersambung dengan Internet, namun Windows Explorer tidak perlu. ZoneAlarm dapat memblok Windows Explorer dari melakukan ini.

Kurangi file-sharing jaringan. Idealnya, hanya server file yang dapat mempunyai file-sharing. Anda dapat menggunakan alat seperti SoftPerfect Network Scanner (dari http://www.softperfect.com/) untuk secara mudah mengidentifikasi semua file-sharing dalam jaringan anda.

Penyelinap (Worm) dan Virus

Worm dan virus dapat menimbulkan kemacetan lalu lintas. Worm W32/Opaserv, misalnya, masih unggul, walaupun worm ini adalah worm yang tua. Worm ini menyebar lewat pembagian file Windows dan dideteksi oleh orang lain di Internet karena worm ini mencoba untuk menyebar lebih jauh. Oleh karena itu, adalah penting agar perlindungan antivirus dipasang pada semua PC. Disamping itu, pendidikan pengguna mengenai membuka lampiran dan merespon ke email yang tidak dikenal adalah penting. Pada kenyataannya, ini harus menjadi kebijakan bahwa tidak satupun workstation atau server sebaiknya menjalankan layanan yang tidak digunakan. Sebuah PC sebaiknya tidak memiliki pembagian file kecuali PC tersebut adalah file server; dan sebuah server sebaiknya juga tidak menjalankan layanan yang tidak diperlukan. Sebagai contoh, server Windows dan Unix pada umumnya menjalankan layanan server web secara default. Ini sebaiknya dimatikan jika server itu memiliki fungsi yang berbeda; semakin sedikit layanan yang dijalankan sebuah komputer; semakin sedikit yang bisa dieksploitasikan.

Loop penerusan email

Pada waktu tertentu, seorang pengguna yang membuat kesalahan dapat menimbulkan masalah. Sebagai contoh, seorang pengguna yang akun universitasnya terkonfigurasi untuk meneruskan semua surat ke akun Yahoonya. Si pengguna pergi berlibur. Semua email yang terkirim kepadanya ketika ia tidak ada diteruskan ke akun Yahoonya, yang hanya berkapasitas 2 MB. Ketika akun yahoo menjadi penuh, akun ini mulai mengirimkan email-email itu kembali ke akun universitas, yang langsung meneruskannya ke akun Yahoo. Sebuah loop email terbentuk yang dapat mengirim ratusan ribu email bolak-balik, menimbulkan lalulintas yang besar dan membuat server crash.

Ada fitur-fitur program server surat yang dapat mengenali loop. Ini sebaiknya diaktifkan secara default. Administrator juga harus berhati-hati agar mereka tidak mematikan fitur ini secara tidak sengaja, atau menginstal sebuah penerus SMTP yang memodifikasi header surat dalam sebuah cara dimana server surat tidak mengenali loop surat.

Download besar

Seorang user dapat melakukan beberapa download sekaligus, atau meng-download file besar seperti imej ISO 650MB. Dalam cara ini, seorang pengguna dapat menggunakan hampir semua bandwidth-nya. Pemecahan untuk masalah seperti ini terletak pada pelatihan, peng-download-an secara offline, dan pemantauan (termasuk pemantauan waktu-nyata, seperti yang digambarkan dalam bab enam). Peng-download-an secara offline dapat dilaksanakan setidaknya dalam dua cara:

Di Universitas Moratuwa, sebuah sistem diimplementasikan menggunakan pengarahan ulang URL. Pengguna yang mengakses URL ftp:// dilayani dengan sebuah daftar direktori dimana setiap file memiliki dua sambungan: satu untuk peng-download-an normal, dan satunya lagi untuk peng-download-an offline. Jika sambungan offline yang dipilih, file yang dispesifikasi akan diantrikan untuk download pada nantinya dan si pengguna diberitahu melalui email ketika download sudah selesai. Sistem tersebut menyimpan setumpuk file yang baru-baru saja di-download, dan mengambil file-file seperti ini secara langsung ketika diminta kembali. Antrian download diatur berdasarkan ukuran file. Oleh sebab itu, file yang kecil di-download terlebih dahulu. Karena sejumlah bandwidth dialokasikan ke sistem ini bahkan selama waktu sibuk, pengguna yang meminta file-file yang kecil mungkin menerimanya dalam waktu menit, bahkan seringkali lebih cepat daripada download online.

Pendekatan yang satunya adalah membuat sebuah antarmuka web dimana pengguna memasukkan URL file yang mereka ingin download. Ini kemudian di-download dalam waktu singkat menggunakan sebuah pekerjaan cron atau pekerjaan yang sudah dijadwalkan. Sistem ini hanya akan berkerja untuk pengguna yang tidak sabar, dan yang sudah mengenal ukuran file seperti apa yang akan bermasalah untuk peng-download-an selama hari-hari sibuk.

Mengirim file besar

Ketika pengguna harus mengirim file-file besar kepada penerima lainnya dimanapun mereka berada di Internet, mereka sebaiknya diberitahu bagaimana menjadwalkan upload tersebut. Dalam Windows, sebuah upload ke server FTP yang terletak jauh dapat dilakukan menggunakan skrip file FTP, yang merupakan file text berisi perintah-perintah FTP, yang sama dengan yang berikut ini (disimpan sebagai c:\ftpscript.txt):

open ftp.ed.ac.uk gventer mysecretword delete data.zip binary put data.zip quit

Untuk melaksanakan, ketik ini dari command prompt:

ftp -s:c:\ftpscript.txt

Pada komputer Windows NT, 2000 dan XP, perintah tersebut dapat disimpan ke dalam sebuah file seperti transfer.cmd, dan dijadwalkan untuk berfungsi pada malam hari menggunakan Pekerjaan yang Terjadwalkan atau Scheduled Tasks (Start → Settings → Control Panel → Scheduled Tasks). Dalam Unix, cara yang sama dapat dicapai dengan menggunakan at atau cron.

Pengguna yang saling mengirimkan file

Pengguna seringkali perlu untuk saling mengirim file besar satu sama lainnya. Ini adalah pemborosan bandwidth untuk mengirim file-file ini melalui Internet jika penerimanya adalah lokal. Sebuah pembagian file sebaiknya dibuat pada server Windows/Samba/web Novell lokal, dimana pengguna dapat menyimpan file besar tersebut agar dapat diakses oleh orang lain.

Secara alternatif, sebuah ujung-depan web dapat ditulis untuk sebuah server web lokal untuk menerima sebuah file besar dan meletakkannya di tempat download. Setelah meng-upload-kannya ke server web, si pengguna menerima sebuah URL untuk file itu. Orang tersebut kemudian dapat mengirim URL itu kepada penerima lokal atau internasional, dan ketika mereka mengakses URL itu mereka dapat meng-download-nya. Ini adalah apa yang sudah dilakukan oleh Universitas Bristol terhadap sistem FLUFF mereka. Universitas tersebut menawarkan fasilitas untuk upload file besar (FLUFF) yang tersedia di http://www.bristol.ac.uk/fluff/. File-file ini kemudian dapat diakses oleh siapapun yang sudah diberikan lokasinya. Keuntungan pendekatan ini adalah bahwa pengguna-pengguna dapat memberikan pengguna-pengguna luar akses ke file mereka, sedangkan sebaliknya metode pembagian file berguna hanya bagi mereka yang berada dalam jaringan kampus. Sistem seperti ini dapat secara mudah diimplementasikan sebagai skrip CGI menggunakan Python dan Apache.