Patch SQL Injection Session 3 Final akses module

Sumber: http://www.xp-solution.com/patch-sql-injection-session-3final-akses-module/

Pada session ke tiga ini ( session Final ), di karena di cms sebagai percobaan dulu akses module-nya dah bagus. Nah saya kebetulan dapat PR dari Kang Nathan kepada sebuah CMS yang mana akses modulenya no filter.

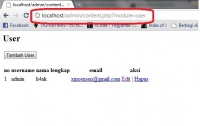

Kali ini terjadi kesalah program yang mana akses sebuah module belum difilter. Perhatikan gambar berikut ini :

Di sini siapa saja bisa akses module ini tanpa harus login dulu kepada admin. Di sini saya belum login tapi bisa akses ke module ini.

Ini adalah sebuah kesalahan fatal yang terjadi.

Jika ini dapat di akses oleh seorang black hacker apa yang terjadi ?

Benar tanpa susah payah bisa dia akses merubah password, user dll

Kenapa hal ini terjadi, ini terjadi karena programmer atau pembuat cms ini tidak ada mengambilan cokies saat melakukan akses ke module.

Logikanya bisa saya gambarkan sebagai berikut ini :

User ===== admin/content.php?module=user === OK

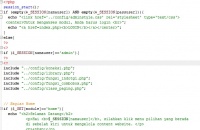

Kita akan melihat scriptnya :

Di sini saya tidak ada melihat adanya pengambilan cokies atau pengenalan cokies..

Sekarang saya akan menambahkan bumbu program dikit saja kok, yang mana akan saya tambahkan pengenalan cokiesnya aja kok..

Dengan logikanya seperti ini :

Cek Cokies === > IF cokies login OK === >> silahkan di proses.. ==== else =è Login Dulu Gan…

Simpelkan..

Sehingga menjadi seperti ini :

Pada baris di atas saya memberikan perintah session_start();

Dan pada baris selanjutnya :

if (empty($_SESSION[namauser]) AND empty($_SESSION[passuser]))

Di sini terjadi pengenalan cokies login yang ada dengan var Session namauser dan passuser

pada baris :

if ($_SESSION[namauser]==’admin’){

Ini adalah untuk melakukan cek apakah user yang login tersebut adalah admin atau tidak.. karena terdapat beberapa level user yang ada..

sekarang kita coba lagi bug tadi

Bingo… akhirnya bug tersebut tidak berfungsi lagi..

Untuk session ini adalah session terakhir. Karena menurut saya semua yang saya berikan dari session pertama ampe ketiga anda akan bisa melakukan patch websites anda dengan benar..

Untuk melakukan patch yang di butuhkan adalah sebuah INSTING. Yang mana Insting di sini sebaiknya anda mempunyai Insting yang kuat seperti hacker yang melakukan audit ke websites. Jika Insting ini telah anda dapatkan Insya Allah dalam hal patch akan menjadi mudah, yang perlu di ingat untuk melakukan audit ke websites tidaklah mudah apa lagi untuk mencari sebuah bug atau hole yang ada. Nah karena itu Gerandong Team membantu anda para admin untuk mencarikan hole-nya. Sekarang pandangan anda terhadap Gerandong Team. Gmn. Apakah jelek atau bagus. Tapi menurut saya itu sangat bagus bagi para admin websites.. So.. No System Perfect. Tapi kita berusaha untuk membuat sistem kita menjadi perfect..

Semoga untuk tutorial ini anda bisa lebih paham dan waspada dan janganlah menganggap bahwa pekerjaan administrator websites hanya upload artikel saja. Tapi sebenarnya banyak lagi pekerjaan seorang administrator websites. Dan saya harapkan bagi perusahaan untuk menghargai sebuah pekerjaan administrator websites. Jika tidak menilai security-nya saya yakin websites anda tidak akan tahan lama.

Sebelumnya saya mohon maaf jika ada kata2 saya salah atau menyinggung perasaan para pembaca, saya mohon maafnya..

Sebelumnya saya ucapkan:

Kepada Team Gerandong yang telah memberikan sharing ilmunya..

Kepada kang Nathan Gusti Ryan terima kasih atas supportnya..

Kepada Kodok Ngorek Si Affranto dan Sarang Gane yang telah bantu carikan hole / ug nya..

Kepada Yuni Roza atas support dan saran2nya..

Referensi

- http://artikel.xcode.or.id/patch-sql-injection-session-3final-akses-module-2/

- http://www.xp-solution.com/patch-sql-injection-session-3final-akses-module/

- http://artikel.xcode.or.id/patch-sql-injection-session-3final-akses-module/

- http://h4nk.net/hacking/patch/patch-sql-injection-session-3final-akses-module/