Difference between revisions of "MITM: konsep disederhanakan"

Onnowpurbo (talk | contribs) (Created page with "Serangan Man In the Middle (MITM) attack termasuk kategori serangan aktif, dan sangat membahayakan karena mampu menyadap komunikasi yang terenkripsi, baik menggunakan HTTPS ma...") |

Onnowpurbo (talk | contribs) |

||

| (One intermediate revision by the same user not shown) | |||

| Line 13: | Line 13: | ||

* http://tz.ucweb.com/4_m84T | * http://tz.ucweb.com/4_m84T | ||

| + | |||

| + | ==Pranala Menarik== | ||

| + | |||

| + | * [[Beberapa Tip Hacking]] | ||

| + | * [[MITM: konsep disederhanakan]] | ||

| + | * [[MITM: arpspoof]] | ||

| + | * [[MITM: aprspoof switch]] | ||

| + | * [[MITM: ssh-copy-id]] | ||

| + | * [[MITM: sslstrip]] | ||

| + | * [[MITM: mitm_ssh]] | ||

| + | * [[MITM: mitmssh]] | ||

| + | * [[MITM: mitmproxy]] | ||

| + | * [[MITM: mitmproxy 2]] | ||

Latest revision as of 02:52, 7 April 2017

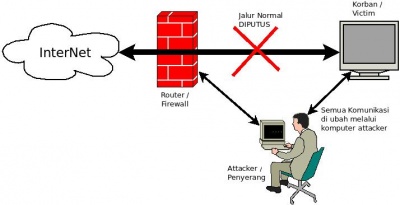

Serangan Man In the Middle (MITM) attack termasuk kategori serangan aktif, dan sangat membahayakan karena mampu menyadap komunikasi yang terenkripsi, baik menggunakan HTTPS maupun SSH. Akibatnya username & password dan berbagai informasi rahasia dapat dengan mudah di peroleh. Pada kesempatan ini, saya akan mencoba menjelaskan konsep serangan ini secara sederhana sekali. Pada kesempatan lain, akan di jelaskan teknik praktek melakukan serangan MITM. Yang normal, sebuah komputer akan terhubung ke LAN / WiFi yang tersambung ke sebuah router untuk kemudian berhubungan dengan Internet.

Pada serangan MITM, sambungan normal antara korban dengan router akan diputuskan secara logik (bukan secara fisik). Semua hingga traffic komunikasi antara korban ke router di belokan dulu ke kompiter penyerang sebelum di teruskan lagi ke router untuk di teruskan ke Internet. Secara fisik tidak ada yang berubah dari konfigurasi jaringannya. Teknik membelokan traffic bisa dilakukan dengan cara menipu komputer korban agar menyangka komputer attacker adalah router. Teknik yang biasa digunakan adalah menggunakan arpspoofing, mungkin yang agak mirip di windows sering di kenal sebagai netcut. Agar semua traffic, dilalukan oleh komputer attacker, maka perlu di aktifkan kemampuan forwarding paket di komputer attacker. Selanjutnya adalah teknik menyadap paket. Teknik yang normal bisa menggunakan aplikasi seperti wireshark, tcpdump dll. Teknik ini sulit untuk menyadap paket yang terenkripsi. Kita perlu menggunakan aplikasi seperti sslstrip, mitmproxy dll untuk bisa menyadap paket terenkripsi. Jujur ini adalah teknik serangan paling brutal dan dapat dikerjakan di hotspot yang free atau di cafe yang ada hotspotnya. Semoga tidak digunakan untuk hal yang tidak baik.